Perícia Forense Computacional

Oferecemos a você a vanguarda em perícia digital, combinando expertise técnica com compreensão jurídica.

Desbloquei o poder da perícia digital

Perícia Digital não é luxo, é o caminho mais estreito para a absolvição

Onde tantos se contentam com o ordinário, escolhemos a excelência. Aqui, transformamos complexidade em estratégia, dúvidas em certezas, e dados em resultados.

Garanta a Defesa Técnica de Seus Clientes Hoje Mesmo

Principais Soluções

Cadeia de Custódia

Análise técnica de cadeia de custódia e pilares da computação forense (integridade, integralidade e autenticidade) com fito identificar nulidades ou apresentar o contraditório técnico da prova digital.

Perícia Celular

Análise de extração de smartphone com principais soluções do mercado (Cellebrite UFED, Oxygen, XRY, AXIOM ou outra) com fito em identificar possível contaminação das provas, sejam elas acidentais ou intencionais.

Extração Nuvem

Análise técnica de quebra de sigilo de nuvem (Google, Icloud, Instagram, Facebook e etc) com fito em validar nulidades ou apresentar o contraditório da prova digital.

Interceptação Telefônica

Análise técnica de interceptação telefônica para validar integridade, integralidade e autenticidade; análise de inconsistências e metodologias utilizadas.

Extração do Cellebrite: Estudo de Caso

Análise de ERBs: Estudo de Caso

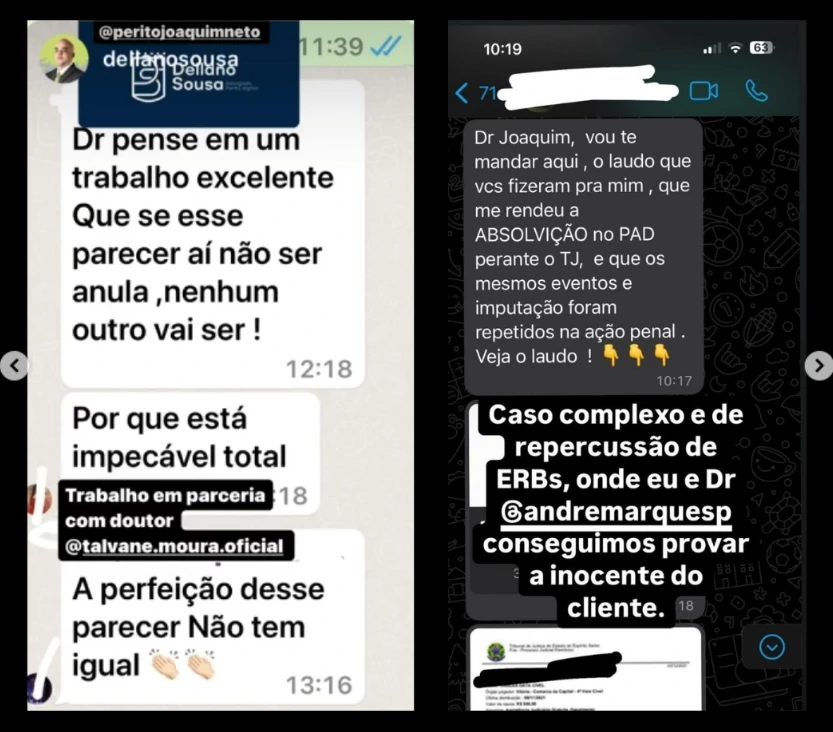

Depoimentos

Sobre

JOAQUIM NETO, perito digital, mentor de advogados, palestrante, membro da comissão especial de perícias da OAB-SP, especialista em contraditório da prova digital e cadeia de custódia. Forte atuação como assistente técnico de defesa em casos criminais de alta complexidade e grandes operações. Autor do livro IPED Zero to Hero, coautor do livro OSINT do Zero a Investigação Profissional, desenvolvedor da ferramenta ADV Expert, criador do método PDA (Provas Digitais Advanced) e RDPD (Recuperação de Dados com Perícia Digital).

“Todo contato deixa uma marca, mas está preparado para encontra-la ?”

Perguntas Frequentes

Atendemos em todo território nacional.

Sim. Atuamos em processos criminais como assistente técnico de defesa e auxiliamos advogados a exercer direito ao contraditório e ampla defesa por meio de prova científica.

Sim. Vestígios digitais são frágeis por sua própria natureza e sua manipulação, mesmo que forma acidental, geram artefatos que podem ser utilizados como prova.

A análise de cadeia de custódia inicia com a identificação de um elemento de potencial interesse para investigação. A partir desse momento existem requisitos que devem ser atendidos para garantir a autenticidade, integridade e integralidade.Auditar a cadeia de custódia vai além da análise documental do processo, se faz necessário ter acesso aos vestígios e validar se o que foi apresentado corresponde ao que as provas digitais ‘falam’.

Sim. Não se pode terceirizar a responsabilidade de garantir a integridade, integralidade e autenticidade para ferramentas. Embora as ferramentas da Cellebrite sejam de extrema qualidade, cabe ao perito seguir a melhor metodologia para cada tipo de prova, bem como disponibilizar a extração completa com seus logs de extração para possibilitar auditoria.